Pourquoi la sécurité des plugins WordPress échoue encore et ce qu’EmDash change

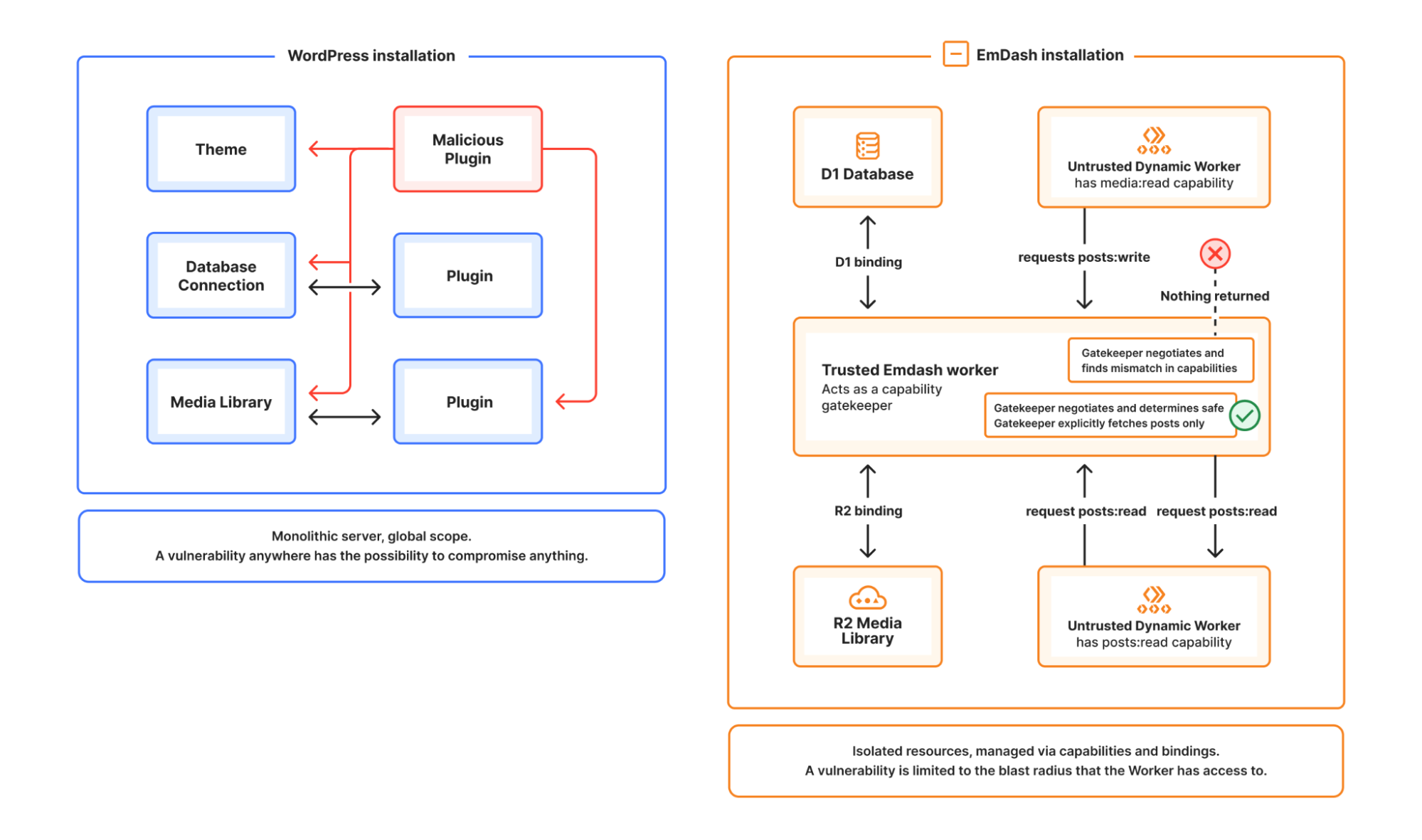

Le risque des plugins WordPress n’est pas seulement un problème de qualité. C’est un problème de modèle d’exécution. EmDash modifie le modèle de confiance en isolant les plugins et en n’accordant que des capacités déclarées.

La sécurité des plugins WordPress est souvent discutée comme si le principal problème était le mauvais code, les mainteneurs absents ou une revue incohérente. Ces problèmes sont réels, mais ils sont en aval d’un choix de conception plus fondamental : un plugin WordPress s’exécute en général avec bien plus d’autorité qu’il ne le devrait.

Cela signifie qu’une vulnérabilité de plugin est rarement confinée à une petite fonctionnalité. Elle peut devenir un problème à l’échelle du site parce que le plugin tourne dans le même large environnement d’exécution que le reste de l’application.

Pourquoi le problème se répète

L’écosystème des plugins WordPress est énorme parce que WordPress a rendu l’extension facile. Cette ouverture a créé une valeur immense, mais aussi un modèle de sécurité basé sur une confiance profonde.

En pratique, installer un plugin signifie souvent lui faire confiance pour :

- l’accès à la base de données

- l’accès au système de fichiers

- des hooks d’exécution larges

- une exposition indirecte à des entrées arbitraires d’utilisateurs, de bots et d’autres plugins

À ce stade, la sécurité devient l’espoir que chaque auteur de plugin prenne pour toujours de bonnes décisions. Ce n’est pas une hypothèse scalable pour un grand écosystème.

Le vrai problème est le sur-privilège

Un plugin ne devrait pas obtenir une autorité large parce qu’il doit accomplir une tâche étroite.

Si un plugin envoie un e-mail après la publication d’un article, la question importante n’est pas sa popularité. La question importante est ce que ce plugin peut réellement faire.

Un modèle de sécurité moderne devrait permettre à un administrateur de répondre à des questions comme :

- Ce plugin peut-il lire du contenu ?

- Peut-il écrire du contenu ?

- Peut-il envoyer des e-mails ?

- Peut-il appeler des services externes ?

- Peut-il toucher quoi que ce soit en dehors du périmètre qu’il a déclaré ?

WordPress n’a pas été conçu autour de ce type de frontière de permission explicite.

Ce qu’EmDash change

EmDash adopte une autre approche. Les plugins s’exécutent dans des bac à sable isolés et doivent déclarer à l’avance les capacités dont ils ont besoin.

Cela compte parce que cela déplace la confiance des plugins d’une réputation vague vers un périmètre visible.

Un meilleur système de plugins n’est pas celui qui promet des auteurs parfaits. C’est celui qui limite la zone d’impact lorsque les auteurs se trompent.

Avec un modèle de capacités explicites, vous pouvez raisonner sur le risque des plugins plus directement :

- un plugin d’automatisation de contenu peut être limité aux hooks contenu et à la lecture

- une intégration e-mail peut être limitée à l’envoi de courrier

- l’accès réseau peut être restreint à des destinations précises au lieu d’être supposé

C’est bien plus adapté aux équipes qui ont besoin d’un processus de revue sécurité plutôt que d’un concours de popularité des plugins.

Pourquoi c’est important pour l’exploitation réelle d’un CMS

La plupart des équipes contenu n’ont pas le temps d’auditer chaque plugin en profondeur. Elles ont tout de même besoin d’intégrations, d’automatisations de publication, d’aperçus, de notifications et de workflows éditoriaux. La question pratique est si la plateforme leur donne un modèle de confiance par défaut raisonnable.

C’est là qu’EmDash a un récit plus solide. Au lieu de supposer que chaque plugin mérite un accès large, il part de la position inverse : l’accès doit être accordé intentionnellement et de façon étroite.

Ce choix de conception ne supprime pas le besoin de revue, mais il rend la revue plus significative.

L’enseignement principal

Le problème de sécurité des plugins WordPress ne se résume pas aux plugins non sécurisés. Il tient à un écosystème où les plugins partent avec trop de confiance.

EmDash ne le résout pas en demandant seulement un meilleur comportement. Il le résout en changeant le modèle d’exécution :

- isoler les plugins

- déclarer les capacités

- n’accorder que le nécessaire

- réduire les conséquences des erreurs de plugin

C’est la différence entre un système de plugins qui repose sur l’espoir et un système conçu pour la contrainte.