Por que a segurança de plugins WordPress continua falhando e o que o EmDash muda

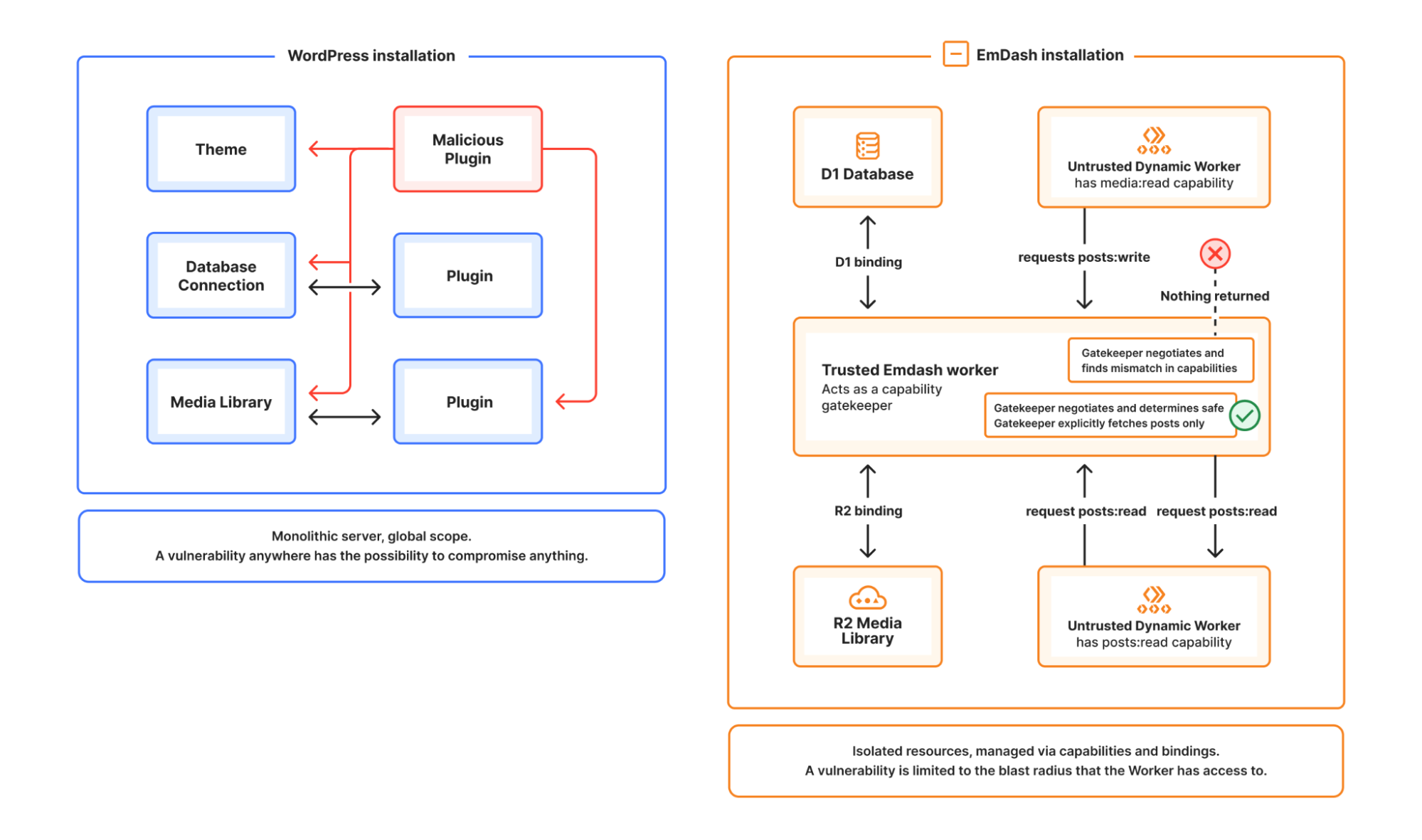

O risco de plugins WordPress não é só problema de qualidade. É problema de modelo de execução. O EmDash muda o modelo de confiança isolando plugins e concedendo só capacidades declaradas.

A segurança de plugins WordPress costuma ser discutida como se o problema principal fosse código ruim, mantenedores abandonados ou revisão inconsistente. Esses pontos são reais, mas ficam à jusante de uma escolha de design mais fundamental: um plugin WordPress normalmente roda com muito mais autoridade do que deveria.

Isso significa que uma vulnerabilidade em plugin raramente fica confinada a um recurso pequeno. Pode virar problema de site inteiro porque o plugin opera no mesmo ambiente de execução amplo que o resto da aplicação.

Por que o problema se repete

O ecossistema de plugins WordPress é enorme porque o WordPress facilitou extensões. Essa abertura criou valor enorme, mas também criou um modelo de segurança baseado em confiança profunda.

Na prática, instalar um plugin costuma significar confiar nele com:

- acesso ao banco de dados

- acesso ao sistema de arquivos

- hooks de execução amplos

- exposição indireta a entrada arbitrária de usuários, bots e outros plugins

Nesse ponto, segurança vira questão de esperar que todo autor de plugin tome decisões consistentemente boas para sempre. Essa não é uma suposição escalável para um ecossistema grande.

O problema real é excesso de privilégio

Um plugin não deveria obter autoridade ampla só porque precisa executar uma tarefa estreita.

Se um plugin envia e-mail depois que um post é publicado, a pergunta importante não é se o plugin é popular. A pergunta importante é o que esse plugin pode fazer de fato.

Um modelo de segurança moderno deveria permitir que um administrador responda a perguntas como:

- Este plugin pode ler conteúdo?

- Pode escrever conteúdo?

- Pode enviar e-mail?

- Pode chamar serviços externos?

- Pode tocar em algo fora do escopo que declarou?

O WordPress não foi desenhado em torno desse tipo de limite explícito de permissão.

O que o EmDash muda

O EmDash adota outra abordagem. Plugins rodam em sandboxes isolados e devem declarar de antemão as capacidades de que precisam.

Isso importa porque desloca a confiança no plugin de reputação vaga para escopo visível.

Um sistema de plugins melhor não é aquele que promete autores perfeitos. É aquele que limita o raio de explosão quando autores erram.

Com um modelo explícito de capacidades, você raciocina sobre risco de plugin de forma mais direta:

- um plugin de automação de conteúdo pode ser limitado a hooks de conteúdo e leitura

- uma integração de e-mail pode ser limitada ao envio de correio

- acesso à rede pode ser estreitado para destinos específicos em vez de ser assumido

Isso encaixa muito melhor em equipes que precisam de processo de revisão de segurança em vez de disputa de popularidade de plugin.

Por que isso importa para operações reais de CMS

A maioria das equipes de conteúdo não tem tempo para auditar cada plugin em profundidade. Ainda precisam de integrações, automações de publicação, pré-visualizações, notificações e fluxos editoriais. A questão prática é se a plataforma oferece um padrão de confiança sensato.

É onde o EmDash tem narrativa mais forte. Em vez de assumir que todo plugin merece acesso amplo, parte do oposto: acesso deve ser concedido de forma intencional e restrita.

Essa escolha de design não elimina a necessidade de revisão, mas torna a revisão mais significativa.

A conclusão maior

O problema de segurança de plugins WordPress não é só sobre plugins inseguros. É sobre um ecossistema em que plugins começam com confiança demais.

O EmDash não resolve isso pedindo só comportamento melhor. Resolve mudando o modelo de execução:

- isolar plugins

- declarar capacidades

- conceder só o necessário

- reduzir consequências de erros em plugins

Essa é a diferença entre um sistema de plugins que depende de esperança e um construído para restrição.