Perché la sicurezza dei plugin WordPress continua a fallire e cosa cambia con EmDash

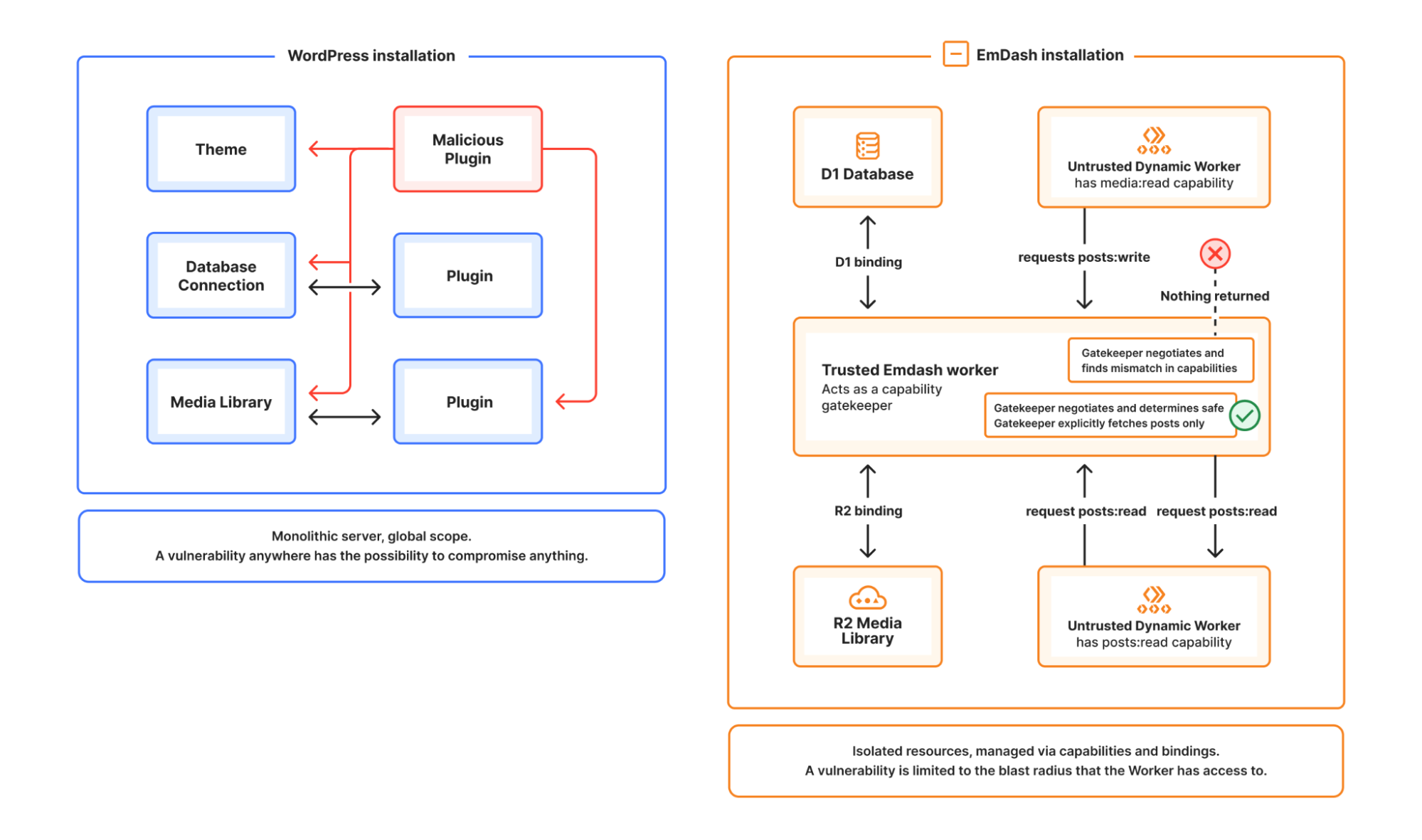

Il rischio dei plugin WordPress non è solo un problema di qualità. È un problema di modello di esecuzione. EmDash cambia il modello di fiducia isolando i plugin e concedendo solo capacità dichiarate.

La sicurezza dei plugin WordPress si discute spesso come se il problema principale fosse codice scadente, maintainer assenti o revisione incoerente. Questi problemi sono reali, ma stanno a valle di una scelta di design più fondamentale: un plugin WordPress di solito gira con molta più autorità di quanto dovrebbe.

Significa che una vulnerabilità di plugin raramente è confinata a una piccola funzionalità. Può diventare un problema a livello di sito perché il plugin opera nello stesso ampio ambiente di esecuzione del resto dell’applicazione.

Perché il problema si ripete

L’ecosistema plugin WordPress è enorme perché WordPress ha reso le estensioni facili. Quell’apertura ha creato valore immenso, ma ha anche creato un modello di sicurezza basato su fiducia profonda.

In pratica, installare un plugin spesso significa fidarsi con:

- accesso al database

- accesso al filesystem

- hook di esecuzione ampi

- esposizione indiretta a input arbitrari da utenti, bot e altri plugin

A quel punto la sicurezza diventa sperare che ogni autore di plugin prenda decisioni costantemente buone per sempre. Non è un’assunzione scalabile per un ecosistema grande.

Il vero problema è il sovra-privilegio

Un plugin non dovrebbe ottenere autorità ampia solo perché deve svolgere un compito ristretto.

Se un plugin invia un’email dopo la pubblicazione di un articolo, la domanda importante non è se il plugin è popolare. La domanda importante è cosa quel plugin può fare davvero.

Un modello di sicurezza moderno dovrebbe permettere a un amministratore di rispondere a domande come:

- Questo plugin può leggere i contenuti?

- Può scrivere contenuti?

- Può inviare email?

- Può chiamare servizi esterni?

- Può toccare qualcosa fuori dallo scope dichiarato?

WordPress non è stato progettato attorno a quel tipo di confine esplicito dei permessi.

Cosa cambia EmDash

EmDash adotta un approccio diverso. I plugin girano in sandbox isolate e devono dichiarare in anticipo le capacità di cui hanno bisogno.

Conta perché sposta la fiducia nei plugin da reputazione vaga a scope visibile.

Un sistema di plugin migliore non è quello che promette autori perfetti. È quello che limita il raggio d’esplosione quando gli autori sbagliano.

Con un modello esplicito di capacità puoi ragionare sul rischio dei plugin in modo più diretto:

- un plugin di automazione contenuti può essere limitato agli hook sui contenuti e all’accesso in lettura

- un’integrazione email può essere limitata all’invio di posta

- l’accesso di rete può essere ristretto a destinazioni specifiche invece di essere dato per scontato

È un adattamento molto migliore per i team che hanno bisogno di un processo di revisione di sicurezza piuttosto che di un concorso di popolarità dei plugin.

Perché conta per le operazioni CMS reali

La maggior parte dei team contenuti non ha tempo di fare audit approfonditi su ogni plugin. Servono comunque integrazioni, automazioni di pubblicazione, anteprime, notifiche e flussi editoriali. La domanda pratica è se la piattaforma offre un modello di fiducia di default sensato.

È lì che EmDash ha una storia più forte. Invece di assumere che ogni plugin meriti accesso ampio, parte dalla posizione opposta: l’accesso va concesso in modo intenzionale e ristretto.

Quella scelta di design non elimina la necessità di revisione, ma rende la revisione più significativa.

La lezione più ampia

Il problema di sicurezza dei plugin WordPress non riguarda solo plugin insicuri. Riguarda un ecosistema in cui i plugin partono con troppa fiducia.

EmDash non lo risolve chiedendo solo un comportamento migliore. Lo risolve cambiando il modello di esecuzione:

- isolare i plugin

- dichiarare le capacità

- concedere solo ciò che serve

- ridurre le conseguenze degli errori dei plugin

È la differenza tra un sistema di plugin che si affida alla speranza e uno costruito per il vincolo.