WordPress 插件安全为何反复出问题,以及 EmDash 改变了什么

WordPress 插件风险不只是代码质量,更是执行模型问题。EmDash 通过隔离插件并仅授予已声明能力来改变信任模型。

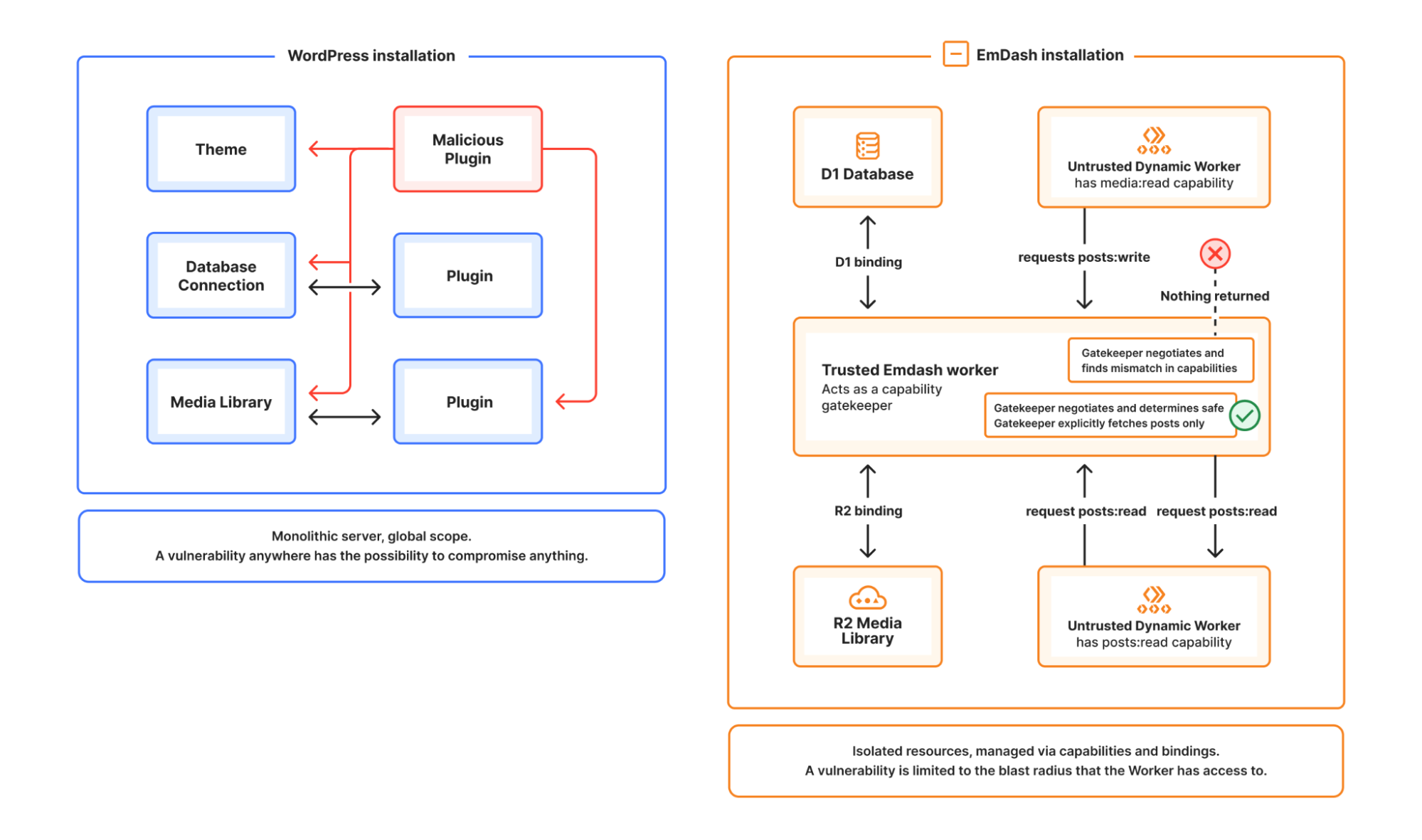

WordPress 插件安全常被说成是代码差、维护者弃坑或审核不一。这些问题真实存在,但它们处于更底层设计选择的下游:WordPress 插件往往拥有远超其所需的权限。

这意味着插件漏洞很少被限制在单一小功能上;它可能演变成整站问题,因为插件与应用的其余部分运行在同样宽泛的执行环境中。

问题为何反复出现

WordPress 插件生态巨大,因为 WordPress 让扩展变得容易。这种开放创造了巨大价值,但也形成了基于深度信任的安全模型。

实践中,安装插件往往意味着信任它能接触:

- 数据库

- 文件系统

- 广泛的执行钩子

- 来自用户、爬虫与其他插件的任意输入的间接暴露

至此,安全变成「希望每位插件作者永远做正确决策」。对大型生态而言,这不是可扩展假设。

真正的问题是过度授权

插件不应仅因要做一件窄事就获得广泛权力。

若某插件在文章发布后发邮件,重要问题不是它是否热门,而是它实际能做什么。

现代安全模型应让管理员能回答:

- 能否读取内容?

- 能否写入内容?

- 能否发邮件?

- 能否调用外部服务?

- 能否触碰其声明范围之外的东西?

WordPress 并非围绕这种显式权限边界设计。

EmDash 改变了什么

EmDash 采取不同路径:插件在隔离沙箱中运行,并应预先声明所需能力。

这很重要,因为它把插件信任从模糊声誉转向可见范围。

更好的插件系统不承诺作者完美,而是在作者犯错时限制爆炸半径。

在显式能力模型下,你可以更直接地推理插件风险:

- 内容自动化插件可限制在内容钩子与读权限

- 邮件集成可限制为发信

- 网络访问可收窄到特定目的地,而非默认全开

这对需要安全评审流程、而非「装机量投票」的团队更合适。

对真实 CMS 运营为何重要

多数内容团队没时间深度审计每个插件。他们仍需要集成、发布自动化、预览、通知与编辑工作流。实际问题在于平台是否提供合理的默认信任模型。

EmDash 在这里叙事更强:不是假设每个插件都应获得广泛访问,而是相反——访问应有意识、有范围地授予。

这并未消除评审需求,但让评审更有意义。

更大层面的结论

WordPress 插件安全问题不只是「有不安全的插件」,而是生态里插件起步就信任过多。

EmDash 不只靠呼吁更好行为来解决,而是改变执行模型:

- 隔离插件

- 声明能力

- 只授予所需

- 降低插件错误的后果

这是依赖「希望」的插件系统与为约束而构建的插件系统之间的差别。